Lernpfad Internet/E-Mail: Unterschied zwischen den Versionen

K (- Doppelung) |

(+Phishing) Markierung: Quelltext-Bearbeitung 2017 |

||

| (5 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 4: | Zeile 4: | ||

{{ | {{Aufgabe| | ||

# Aus welchen beiden Teilen besteht eine eMail-Adresse? | # Aus welchen beiden Teilen besteht eine eMail-Adresse? | ||

## Welchen Teil der E-Mail-Adresse kann der Nutzer eines E-Mail-Accounts (Kontos) selber bestimmen? | ## Welchen Teil der E-Mail-Adresse kann der Nutzer eines E-Mail-Accounts (Kontos) selber bestimmen? | ||

| Zeile 10: | Zeile 10: | ||

# Als Nutzer hat man zwei Möglichkeiten, ein eMail-Account zu verwalten, d.h. Mails zu schreiben und abzurufen: | # Als Nutzer hat man zwei Möglichkeiten, ein eMail-Account zu verwalten, d.h. Mails zu schreiben und abzurufen: | ||

#*a) mittels eMail-Client und Nutzung der Internetprotokolle SMTP und POP3 | #*a) mittels eMail-Client und Nutzung der Internetprotokolle SMTP und POP3 | ||

#*b) www-orientiert (englisch: web-based). | #*b) www-orientiert (englisch: ''web-based''). | ||

##Worin besteht der Unterschied? Welche Vorteile hat das jeweilige Verfahren? | ##Worin besteht der Unterschied? Welche Vorteile hat das jeweilige Verfahren? | ||

# Um eMails zu versenden, muss ein Formular ausgefüllt werden, dass aus einem Head- und einem Body-Bereich besteht. Der Bodybereich nimmt den Mitteilungstext auf. Im Headbereich gibt man die Empfänger-eMail-Adresse ein. Daneben gibt es oft noch folgende Eingabefelder: "Cc", "Bc" und "Attachment".<br> Erkläre die Bedeutung. | # Um eMails zu versenden, muss ein Formular ausgefüllt werden, dass aus einem Head- und einem Body-Bereich besteht. Der Bodybereich nimmt den Mitteilungstext auf. Im Headbereich gibt man die Empfänger-eMail-Adresse ein. Daneben gibt es oft noch folgende Eingabefelder: "Cc", "Bc" und "Attachment".<br> Erkläre die Bedeutung. | ||

| Zeile 20: | Zeile 20: | ||

#Wenn Du alle Fragen beantwortet und besprochen hast, dann besorge Dir im Netz eine freie eMail-Adresse. Überlege Dir vorher einen eMail-Namen und ein Passwort. | #Wenn Du alle Fragen beantwortet und besprochen hast, dann besorge Dir im Netz eine freie eMail-Adresse. Überlege Dir vorher einen eMail-Namen und ein Passwort. | ||

}} | }} | ||

__NOTOC__ | |||

== Die zwei Möglichkeiten des E-Mail-Verkehrs == | == Die zwei Möglichkeiten des E-Mail-Verkehrs == | ||

=== 1. Der Einsatz eines | === 1. Der Einsatz eines E-Mail-Programms, wie z.B. Thunderbird oder Outlook === | ||

Modernen Internet-Browsern sind oft E-Mail-Programme (Clients) beigefügt oder sie sind als Stand-Alone-Programme verfügbar. Mit ihnen bist du in der Lage, E-Mails zu verschicken und zu empfangen. Sie nutzen die zum Lexikon SMTP- und POP3- Protokolle des Internet. Mit ihnen kannst du deine Mails offline schreiben. Willst du sie versenden, dann gehst du kurz online, verschickst sie und kannst gleichzeitig auch erhaltene Mails abrufen. Diese Programme können oft mehrere Accounts (EMail-Adressen) verwalten, eingehende Nachrichten filtern (SPAM) oder sortieren und Massenmails verschicken. | Modernen Internet-Browsern sind oft E-Mail-Programme (Clients) beigefügt oder sie sind als Stand-Alone-Programme verfügbar. Mit ihnen bist du in der Lage, E-Mails zu verschicken und zu empfangen. Sie nutzen die zum Lexikon SMTP- und POP3- Protokolle des Internet. Mit ihnen kannst du deine Mails offline schreiben. Willst du sie versenden, dann gehst du kurz online, verschickst sie und kannst gleichzeitig auch erhaltene Mails abrufen. Diese Programme können oft mehrere Accounts (EMail-Adressen) verwalten, eingehende Nachrichten filtern (SPAM) oder sortieren und Massenmails verschicken. | ||

| Zeile 46: | Zeile 46: | ||

Das heutige E-Mail-System hat aber auch noch mit einigen Problemen zu kämpfen. Eine normale E-Mail ist auf dem Weg vom Sender zum Empfänger etwa ''so geheim wie eine Ansichtskarte''. Mittlerweile gibt es Lösungsansätze für diese Probleme. | Das heutige E-Mail-System hat aber auch noch mit einigen Problemen zu kämpfen. Eine normale E-Mail ist auf dem Weg vom Sender zum Empfänger etwa ''so geheim wie eine Ansichtskarte''. Mittlerweile gibt es Lösungsansätze für diese Probleme. | ||

* | * SELFHTML: [https://wiki.selfhtml.org/wiki/E-Mail E-Mail] | ||

=== Verschlüsselung === | === Verschlüsselung === | ||

Ein erster Schritt zur Datensicherheit von E-mails wäre ein sicherer Transport zwischen Endgeräten und Mail-Servern. Her werben deutsche E-Mail-Anbieter wie gmx, web.de, T-Online und freenet mit einer Verschlüsselung durch HTTPS. | Ein erster Schritt zur Datensicherheit von E-mails wäre ein sicherer Transport zwischen Endgeräten und Mail-Servern. Her werben deutsche E-Mail-Anbieter wie gmx, web.de, T-Online und freenet mit einer Verschlüsselung durch HTTPS. | ||

Ein weitergehender Schutz ist mit Verschlüsselungsverfahren wie [https://wiki.selfhtml.org/wiki/ | Ein weitergehender Schutz ist mit Verschlüsselungsverfahren wie [https://wiki.selfhtml.org/wiki/E-Mail/PGP-Verschlüsselung PGP] (''Pretty Good Privacy'') möglich. Sie erlauben das individuelle Kodieren und Dekodieren von E-Mails und angehängten Dateien. Voraussetzung ist dazu jedoch, dass sowohl Sender als auch Empfänger über eine entsprechende Zusatzsoftware verfügen und zuvor ihre öffentlichen Kodierschlüssel austauschen. | ||

<!--- | |||

=== DE-Mail === | === DE-Mail === | ||

DE-Mail ist ein auf der für E-Mail verwendeten Technik aufbauendes System, das allerdings eine geschlossene Anwendung darstellt (d.h. es gibt keine Schnittstelle von DE-Mail zu E-Mail). | DE-Mail ist ein auf der für E-Mail verwendeten Technik aufbauendes System, das allerdings eine geschlossene Anwendung darstellt (d.h. es gibt keine Schnittstelle von DE-Mail zu E-Mail). | ||

Die Konzeption des Systems lässt für Sicherheits– und Datenschutzaktivisten leider nur den Schluss zu, von der Nutzung abzuraten. | Die Konzeption des Systems lässt für Sicherheits– und Datenschutzaktivisten leider nur den Schluss zu, von der Nutzung abzuraten. | ||

Update: 2021 haben sich mehrere Partner von De-Mail zurückgezogen - also ist das Projekt tot | |||

* [http://www.ccc.de/de/updates/2013/stellungnahmedemail Sicherheit von De-Mail nur ein schlechter Witz] Stellungnahme des Chaos Computer Clubs | * [http://www.ccc.de/de/updates/2013/stellungnahmedemail Sicherheit von De-Mail nur ein schlechter Witz] Stellungnahme des Chaos Computer Clubs | ||

| Zeile 63: | Zeile 66: | ||

* [http://www.vorratsdatenspeicherung.de/images/Stellungnahme_Datenschutz_und_Datensicherheit_im_Internet.pdf Stellungnahme zur Dialogveranstaltung „Datenschutz und Datensicherheit im Internet“ (Seite 12f)] AK Vorrat | * [http://www.vorratsdatenspeicherung.de/images/Stellungnahme_Datenschutz_und_Datensicherheit_im_Internet.pdf Stellungnahme zur Dialogveranstaltung „Datenschutz und Datensicherheit im Internet“ (Seite 12f)] AK Vorrat | ||

* [https://de.wikipedia.org/wiki/De-Mail#Kritik Wikipedia zur Kritik an DE-Mail] | * [https://de.wikipedia.org/wiki/De-Mail#Kritik Wikipedia zur Kritik an DE-Mail] | ||

---> | |||

| Zeile 71: | Zeile 74: | ||

* t-online: [http://www.t-online.de/ratgeber/technik/internet/id_65642552/spam-mail-erhalten-was-sie-unbedingt-vermeiden-sollten.html Spam-Mail erhalten: Was Sie unbedingt vermeiden sollten] | * t-online: [http://www.t-online.de/ratgeber/technik/internet/id_65642552/spam-mail-erhalten-was-sie-unbedingt-vermeiden-sollten.html Spam-Mail erhalten: Was Sie unbedingt vermeiden sollten] | ||

== Interaktive Aufgaben zur Selbstüberprüfung == | |||

{{H5p-zum|id=14169|height=600}} | |||

=== Phishing-Mails === | |||

{{H5p-zum|id=14071|height=600}} | |||

<!--- | |||

== Lösungshinweise == | == Lösungshinweise == | ||

{{Lösung| | {{box|Lösung| | ||

Wenn Du mit der Zusammenfassung der Inhalte Schwierigkeiten hast, kannst Du Dir hier schrittweise Hilfen zur Lösung anschauen (den jeweils nächsten Schritt findest Du auf der verlinkten Seite): | Wenn Du mit der Zusammenfassung der Inhalte Schwierigkeiten hast, kannst Du Dir hier schrittweise Hilfen zur Lösung anschauen (den jeweils nächsten Schritt findest Du auf der verlinkten Seite): | ||

'''[[Lernpfad Internet/Grundbegriffe/Lösungshinweise|Lösungshinweise: Schritt 1]]''' | '''[[Lernpfad Internet/Grundbegriffe/Lösungshinweise|Lösungshinweise: Schritt 1]]''' | ||

}} | |Hervorhebung2}} | ||

---> | |||

<hr style="clear:both" /> | <hr style="clear:both" /> | ||

{{Lernpfad Internet | {{Lernpfad Internet}} | ||

Aktuelle Version vom 29. September 2021, 03:37 Uhr

Noch vor der Erfindung des Word Wide Webs mit seinen Webseiten war es möglich, E-Mails![]() als elektronische Post zu verschicken. Sie sind vorwiegend Textmitteilungen, können aber auch Bilder, Dateien und Videos im Anhang enthalten.

als elektronische Post zu verschicken. Sie sind vorwiegend Textmitteilungen, können aber auch Bilder, Dateien und Videos im Anhang enthalten.

Ein Teilnehmer des Internets kann E-Mails an andere schicken, ohne dass beide gleichzeitig mit dem Netz verbunden sein müssen. Der Absender muss lediglich die E-Mail-Adresse des Empfängers kennen und schickt die Nachricht an dessen Postfach. Nach dem Abrufen des Postfachs kann der Empfänger die erhaltenen Mails lesen.

- Aus welchen beiden Teilen besteht eine eMail-Adresse?

- Welchen Teil der E-Mail-Adresse kann der Nutzer eines E-Mail-Accounts (Kontos) selber bestimmen?

- An welchem Zeichen kann man eine eMail-Adresse sofort erkennen?

- Als Nutzer hat man zwei Möglichkeiten, ein eMail-Account zu verwalten, d.h. Mails zu schreiben und abzurufen:

- a) mittels eMail-Client und Nutzung der Internetprotokolle SMTP und POP3

- b) www-orientiert (englisch: web-based).

- Worin besteht der Unterschied? Welche Vorteile hat das jeweilige Verfahren?

- Um eMails zu versenden, muss ein Formular ausgefüllt werden, dass aus einem Head- und einem Body-Bereich besteht. Der Bodybereich nimmt den Mitteilungstext auf. Im Headbereich gibt man die Empfänger-eMail-Adresse ein. Daneben gibt es oft noch folgende Eingabefelder: "Cc", "Bc" und "Attachment".

Erkläre die Bedeutung. - E-Mails leiden unter mehreren Einschränkungen bezüglich ihrer Sicherheit. Erkläre.

- Ein Großteil der erhaltenen E-Mails ist Spam.

- Was verbirgt sich hinter diesem Begriff?

- Wie kann man Spam erkennen?

- Nenne 3 Wege, um Spam zu reduzieren.

- Wenn Du alle Fragen beantwortet und besprochen hast, dann besorge Dir im Netz eine freie eMail-Adresse. Überlege Dir vorher einen eMail-Namen und ein Passwort.

Die zwei Möglichkeiten des E-Mail-Verkehrs

1. Der Einsatz eines E-Mail-Programms, wie z.B. Thunderbird oder Outlook

Modernen Internet-Browsern sind oft E-Mail-Programme (Clients) beigefügt oder sie sind als Stand-Alone-Programme verfügbar. Mit ihnen bist du in der Lage, E-Mails zu verschicken und zu empfangen. Sie nutzen die zum Lexikon SMTP- und POP3- Protokolle des Internet. Mit ihnen kannst du deine Mails offline schreiben. Willst du sie versenden, dann gehst du kurz online, verschickst sie und kannst gleichzeitig auch erhaltene Mails abrufen. Diese Programme können oft mehrere Accounts (EMail-Adressen) verwalten, eingehende Nachrichten filtern (SPAM) oder sortieren und Massenmails verschicken.

2. Der Einsatz des Web-Browsers

Für Schüler, Studenten und Personen, die sich oft an verschiedenen Orten aufhalten, aber trotzdem Mails lesen und schreiben wollen, eignet sich ein sog. web-based (www-basiertes) eMail-Konto, wie es z.B. von gmx oder web.de angeboten wird. Über das WWW besucht man die Homepage des Anbieters, loggt sich mit seinem Benutzernamen und dem Passwort ein und sendet Mails bzw. ruft eingegangene Mails ab.

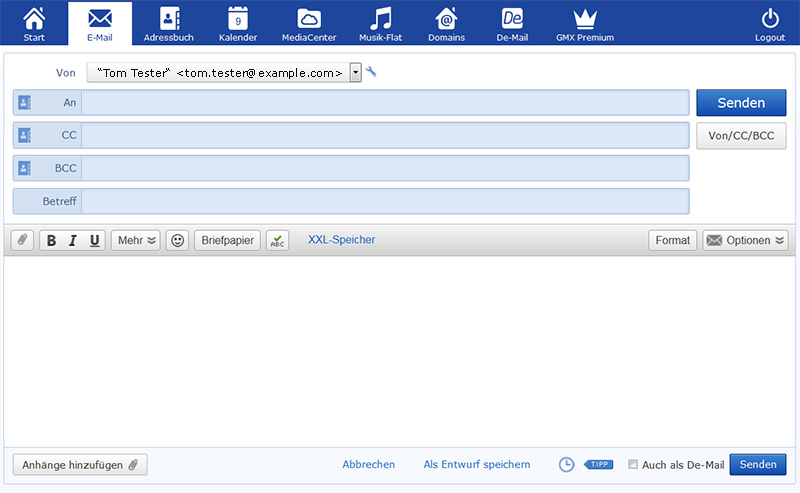

So sieht das Formular zum Schreiben und Versenden von E-Mails bei gmx aus:

- An/To: E-Mail-Adresse des Empfängers. Diese kannst eingeben oder direkt aus dem Adressbuch in dieses Feld kopieren lassen.

- Von/From: Deine (Absender-)eMail-Adresse wird hier automatisch von GMX eingefügt. Solltest du eine zweite Adresse eingerichtet haben, kannst du auch sie auswählen.

- Betreff/Subject: Bei eMail kommt dieser Angabe eine besondere Bedeutung zu: Diese Kurzinformation erscheint in der Mailbox des Empfängers. Dadurch kann er sich bereits vor dem Öffnen der Mail über den Inhalt informieren. Dies hat besondere Bedeutung bei zahlreichen eintreffenden Nachrichten. Daher solltest du darauf achten, eine möglichst kurze und präzise Angabe zu machen. Deutsche Sonderzeichen sind in der Betreffzeile nicht erlaubt!

- Kopie/Cc: Carbon Copy: Nach Wunsch kannst du hier eine weitere - oder auch mehrere - E-Mail-Adresse/n eintragen, an die ein Durchschlag der E-Mail geschickt wird.

- Blindkopie/Bcc: Blind Carbon Copy: Wie Cc, allerdings erscheint bei den Empfängern kein Hinweis, dass die E-Mail auch an andere Adressen geschickt wurde.

- Datei/File: Per E-Mail kann neben schriftlichen Mitteilungen jede binäre Datei (z.B. exe, doc, gif, mid) verschickt werden. Diese wird an die E-Mail angehängt und folglich als "Attachment" bezeichnet. Hierzu muss die vollständige Pfadangabe bis zur gewünschten Datei - einschl. des Dateinamens - in dieses Feld eingetragen werden. Ist dir der Pfad nicht bekannt, kannst du durch Betätigen des Buttons "Durchsuchen ..." zur Datei gelangen. Hinweis: Nur uploadfähige Browser unterstützen diese Funktion!

- Textfeld: Im mittleren Bereich des eMail-Formulars kannst du deine Mitteilungen schreiben. Die meisten E-Mail-Server (auch GMX) unterstützen auch deutsche Sonderzeichen wie "äüöß".

- Signatur: Signaturen sind Absenderinformationen, wie z.B. Name, Adresse, Telefonnummer, die am Ende der Mail angefügt werden.

- Senden Mit dem "--> senden"-button kannst du die E-Mail verschicken. Gleichzeitiges Speichern ist auch möglich. Willst du später an einer begonnenen Mail weiterarbeiten, dann kannst du sie mit "--> in Entwürfe speichern" im Ordner Entwürfe ablegen!

Sicherheitsproblematik

Das heutige E-Mail-System hat aber auch noch mit einigen Problemen zu kämpfen. Eine normale E-Mail ist auf dem Weg vom Sender zum Empfänger etwa so geheim wie eine Ansichtskarte. Mittlerweile gibt es Lösungsansätze für diese Probleme.

- SELFHTML: E-Mail

Verschlüsselung

Ein erster Schritt zur Datensicherheit von E-mails wäre ein sicherer Transport zwischen Endgeräten und Mail-Servern. Her werben deutsche E-Mail-Anbieter wie gmx, web.de, T-Online und freenet mit einer Verschlüsselung durch HTTPS.

Ein weitergehender Schutz ist mit Verschlüsselungsverfahren wie PGP (Pretty Good Privacy) möglich. Sie erlauben das individuelle Kodieren und Dekodieren von E-Mails und angehängten Dateien. Voraussetzung ist dazu jedoch, dass sowohl Sender als auch Empfänger über eine entsprechende Zusatzsoftware verfügen und zuvor ihre öffentlichen Kodierschlüssel austauschen.

Spam

Ein noch größeres Problem sind die zahlreichen Spam![]() -Mails, die dem Empfänger unverlangt zugestellt werden und ihn zu einem unbedachten Klick auf einen weiterführenden Link bewegen sollen.

-Mails, die dem Empfänger unverlangt zugestellt werden und ihn zu einem unbedachten Klick auf einen weiterführenden Link bewegen sollen.

Interaktive Aufgaben zur Selbstüberprüfung

Phishing-Mails